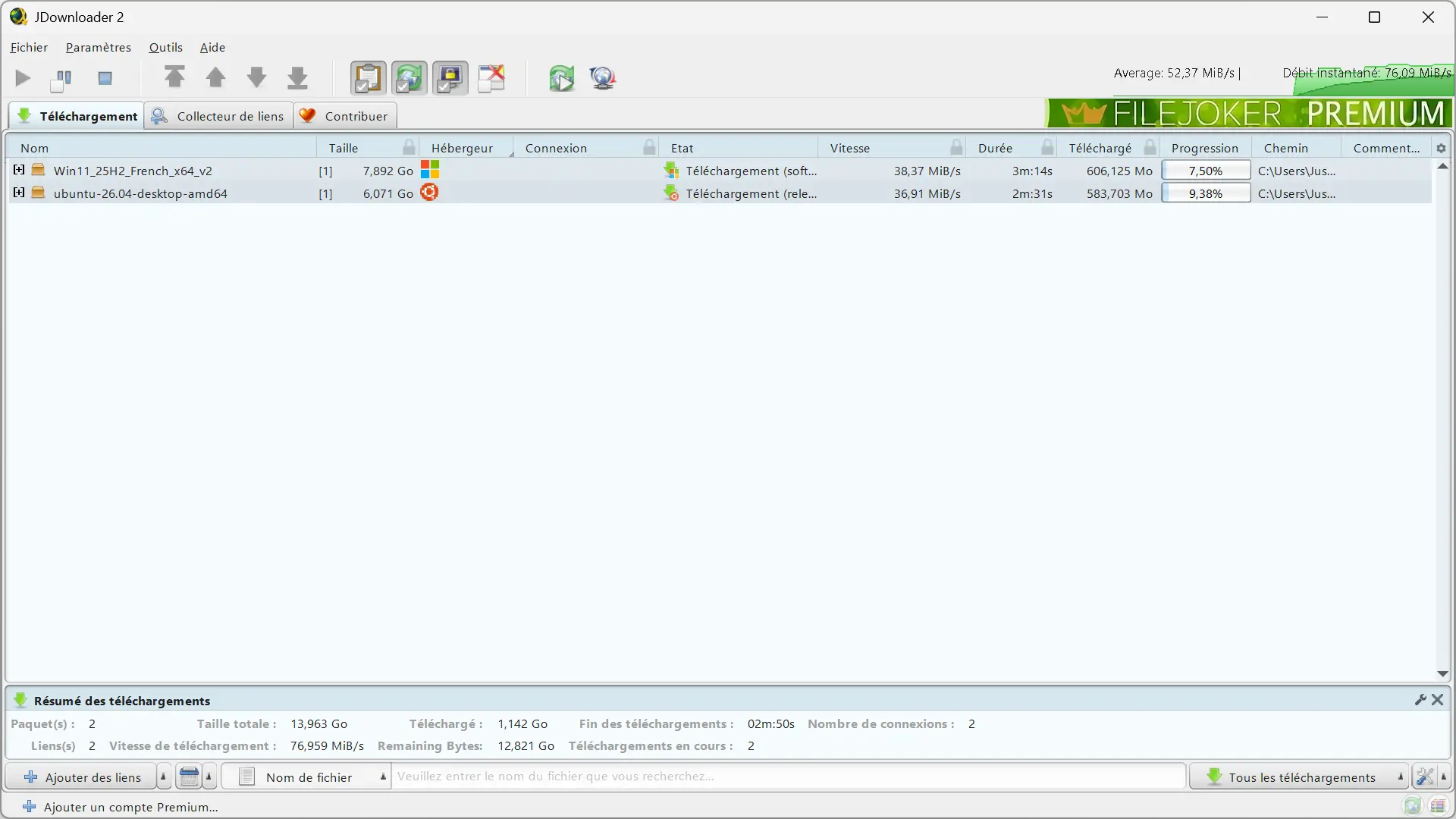

Le téléchargement de logiciels depuis son site officiel est généralement l’endroit le plus sûr. Cependant, même cette habitude peut parfois réserver de mauvaises surprises. L’équipe derrière JDownloader vient de révéler que son site officiel a été compromis pendant plusieurs heures, avec des liens de téléchargement pointant vers des fichiers malveillants.

Si vous avez acheté JDownloader entre le 6 et le 7 mai 2026, il est préférable de prendre quelques minutes pour vérifier ce que vous avez installé.

Le site officiel de JDownloader compromis pendant près de 48 heures

Dans la nuit du 5 au 6 mai 2026, des attaquants sont parvenus à prendre le contrôle du système de gestion de contenu (CMS) du site jdownloader.org. Ils ont ensuite modifié certains liens de téléchargement sur le site pour rediriger les utilisateurs vers des fichiers malveillants hébergés sur des serveurs externes.

Les liens concernés étaient :

- le bouton « Télécharger le programme d’installation alternatif » sous Windows ;

- le lien du programme d’installation du shell sous Linux.

L’équipe précise cependant que les véritables installateurs de JDownloader n’ont pas été compromis. Les serveurs contenant l’application et les systèmes de mise à jour n’ont pas été concernés. Seuls les liens affichés sur le site ont été modifiés.

Notez également que les mises à jour intégrées directement dans JDownloader utilisent une signature cryptographique RSA indépendante du site internet. Les utilisateurs ayant simplement mis à jour le logiciel depuis l’application ne sont donc normalement pas concernés.

Une alerte de Reddit

L’incident a été détecté grâce à un rapport publié sur Reddit le 7 mai à 17h06 UTC. Dix-huit minutes plus tard, l’équipe de JDownloader a coupé l’accès au serveur afin de limiter les dégâts.

Après plusieurs vérifications et nettoyage du site, jdownloader.org est finalement revenu en ligne dans la nuit du 8 au 9 mai avec des liens de téléchargement corrigés.

Heureusement, la majorité des utilisateurs n’ont probablement rien à craindre. Pour être potentiellement concerné, plusieurs conditions bien précises doivent être remplies :

- avoir téléchargé JDownloader depuis jdownloader.org entre le 6 et le 7 mai 2026 ;

- avoir utilisé le lien « Télécharger le programme d’installation alternatif » sous Windows ou le programme d’installation du shell sous Linux ;

- avoir exécuté le fichier téléchargé.

Si vous avez simplement utilisé l’installateur classique, mis à jour depuis l’application ou téléchargé le logiciel en dehors de cette période, vous n’êtes pas concerné.

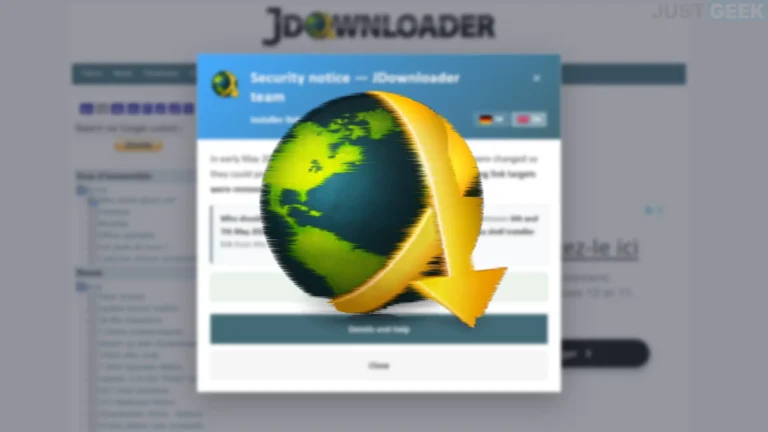

Vérifiez la signature numérique du fichier sous Windows

Si vous avez toujours le fichier téléchargé sur votre ordinateur, le premier réflexe est évidemment de ne pas l’exécuter.

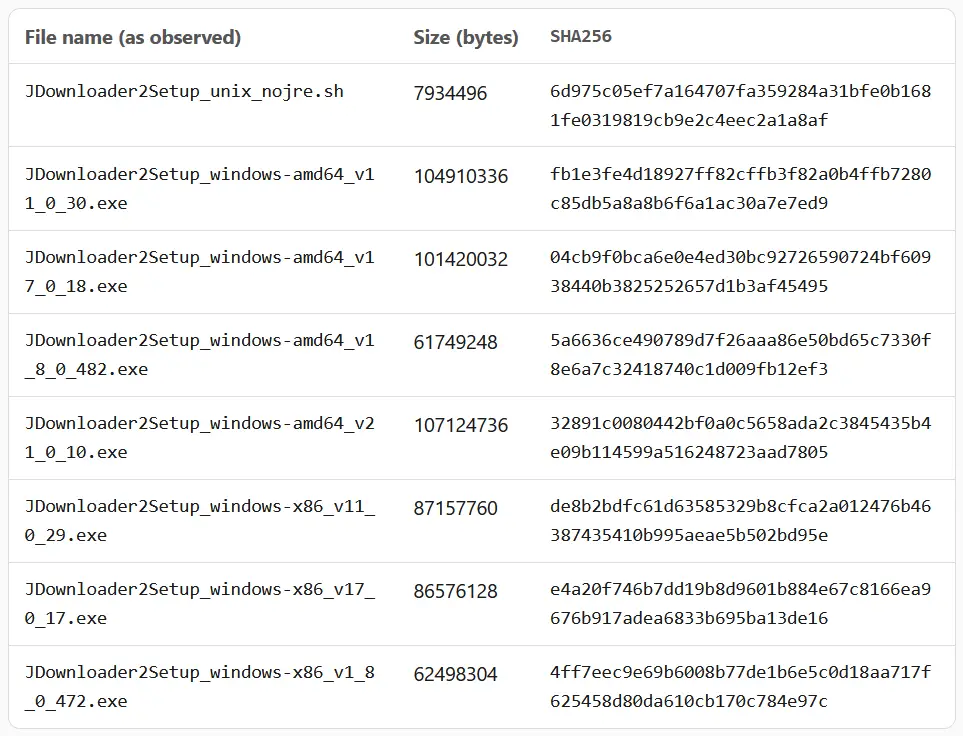

L’équipe JDownloader a publié plusieurs indicateurs de compromission sur sa page officielle d’incidenty compris les empreintes digitales SHA256 et la taille exacte des fichiers malveillants. Vous pouvez comparer ces informations avec votre fichier pour voir s’il correspond à l’un des programmes d’installation compromis.

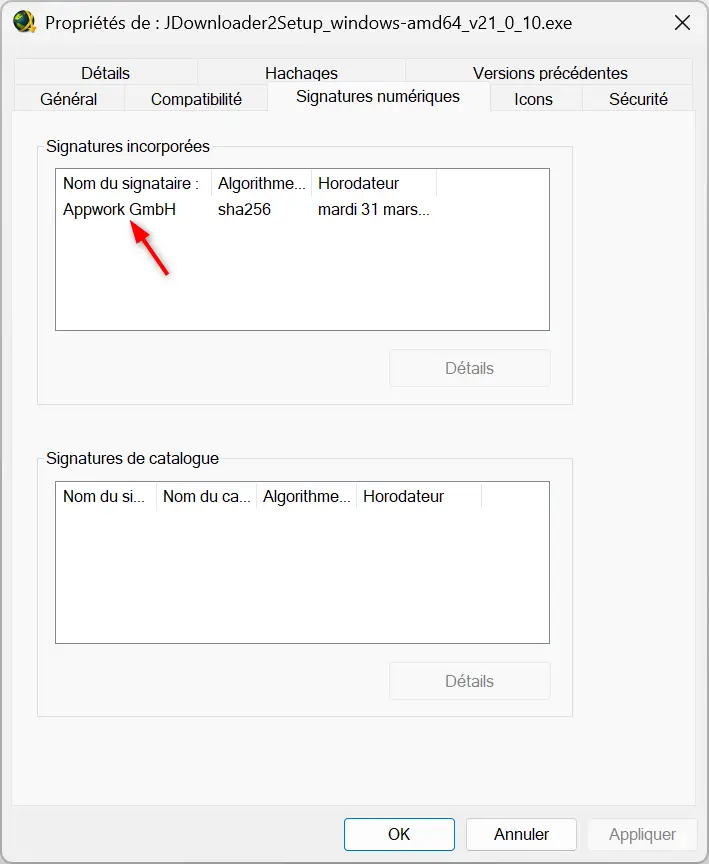

Sous Windows, il existe également une autre méthode simple pour effectuer une première vérification :

- Faites un clic droit sur le fichier téléchargé ;

- Ouvrir » Propriétés » ;

- Allez dans le » Signatures numériques « .

Un installateur JDownloader légitime doit être signé par AppWork GmbH. Si aucune signature n’est présente, ou si le nom affiché semble inconnu, il vaut mieux considérer le fichier comme suspect.

Que faire si vous avez exécuté le fichier malveillant ?

C’est évidemment la situation la plus problématique.

L’équipe JDownloader recommande de réinstaller complètement le système d’exploitation à partir d’une image propre si vous avez lancé un programme d’installation potentiellement compromis. Une simple analyse antivirus peut détecter certaines menaces, mais elle ne garantit pas la suppression complète des logiciels malveillants capables d’installer des mécanismes de persistance.

En attendant, mieux vaut éviter toute connexion sensible depuis la machine concernée : comptes bancaires, email, gestionnaires de mots de passe, réseaux sociaux, etc.

Il est également conseillé de changer vos mots de passe importants depuis un autre appareil sain et de vérifier les programmes installés ainsi que les éléments lancés au démarrage de Windows.

Si vous avez uniquement téléchargé le fichier sans l’exécuter, la procédure est beaucoup plus simple : supprimez-le et obtenez une nouvelle version du site officieldésormais sécurisé.

Source : JTéléchargeur